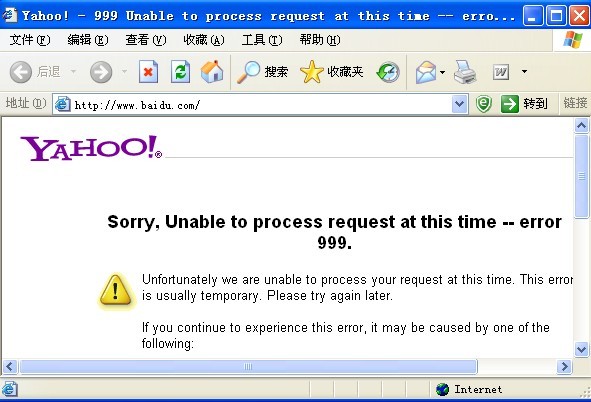

早上来单位发现百度的首页变了,而且还都不一样,到现在也没有恢复,估计是在dns服务器做了手脚。

...

- 添加新评论

- 阅读次数:

SQL Server 2000 是Microsoft 公司推出的SQL Server 数据库管理系统,该版本具有使用方便可伸缩性好与相关软件集成程度高等优点,可跨越从运行Microsoft Windows 98 的膝上型电脑到运行Microsoft Windows 2003 的大型多处理器的服务器等多种平台使用。

SQL Server 2000服务器最低配置要求奔腾233Mhz以上CPU,最少128MB内存,至少300MB硬盘安装空间,至少要16MB显存的3D显卡,由此可见目前市场上的机器都远远超过了这个最低配置。

...

- 添加新评论

- 阅读次数:

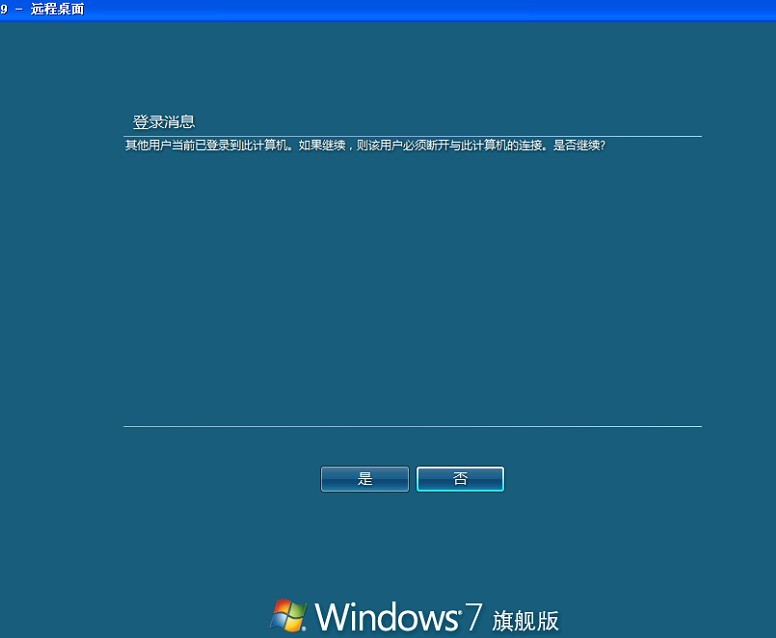

要远程登陆到一个win7计算机,发现不支持多用户登陆,和xp一样。

- 添加新评论

- 阅读次数:

以Windows2000(2003)+IIS+Asp平台建设的Web服务器是目前最常用的一种建站方式。Win2000(2003)操作系统的一个主要特色就是将IIS融入其内核之中,并提供一些用来配置和维护软件的向导工具,使构建一个Internet网站轻松易得。但是,微软操作系统的漏洞之多也是闻名的,这也给网站安全埋上了一颗无形的定时炸弹。但作为网管员如果具有较强的安全意识,在建站之初,对网站安全的细小处加以注意和防范,就能使网站安全做到事半功倍。本文结合笔者亲历实践,详细分析了使用这种模式建站所面临的各个层次的安全问题,并给出了相应的解决方法.特别是一些细节性的问题。在多个此类网站的架设实践中,证明了应用该安全策略是有效的.

...

- 添加新评论

- 阅读次数:

在长期的对抗、淘汰和选择中生物具备了求生的本能。与生物形态一样,恶意代码的当前形态,是综合淘汰和选择推动的结果。实际上这种情况适用于所有的软件程序。

如何思考恶意代码的演变过程?为什么把恶意代码和进化论联系起来?与生态形态一样,恶意代码的当前形态也是各种因素综合淘汰选择推动的结果,实际上这种情况也适用于所有的软件程序,包括操作系统、各种相关的工具软件、各种反病毒软件本身。进化论从根本上说是关于生死和演进的科学。

...

- 添加新评论

- 阅读次数:

这段代码是树控件的代码,是02年我给消防队开发程序时写的,写这段代码不知道费了多少脑细胞,看到不少坛友问树控件的代码怎么写,所以copy到这里,或许以后我也会用到。dw_2等数据窗口是我隐藏的,是用来提取数据用的,使用sql语句查询是一样的。

窗口的open事件:

long xt_newitem,xt_rootitem,ll_tvi,ll_tvparent,ll_count,ll_count1

integer rowcount

...

- 添加新评论

- 阅读次数:

Web 服务器的识别信息为恶意者攻击你的系统提供了线索,本文主要针对IIS介绍如何将这种风险降低的若干途径。我们不妨从黑客的角度看,系统的脆弱性有很多是来自系统本身,Web server自身暴露的详细信息就增加了攻击的可能性,Port80 Software公司开发的ServerMask(http:// www.port80software.com/products/servermask/)提供了防御Windows Web Server被攻击的一揽子功能。

...

- 添加新评论

- 阅读次数:

51cto.com是我常去的一个网站,最近找了点时间对它进行了一次比较严格的黑盒安全检测,发现了几个小问题,正所谓“攻易守难”,连51CTO这个国内最大的网络技术网站,也不免存在一些安全方面的问题。

...

- 添加新评论

- 阅读次数:

本文技术交流与学习之用,请勿非法使用,产生任何后果本人概不负责。

- 添加新评论

- 阅读次数:

1 引言

特洛伊木马(Trojan),简称木马,是一种程序,这种程序被包含在(或附着在)合法的或表面上无害的程序上的恶意程序。木马具有很强的隐蔽性,而且能够自启动,并进行自我保护。与病毒不同的是,木马一般不会进行自我繁殖,也不会可以地去感染其他文件。

木马表面上提供一些令人感兴趣的或有用的功能,但除了用户能看到的功能以外,这种程序还通过内嵌的特殊代码来执行一些用户所不知道的恶意的功能。木马的制造者常常是将一些特殊的代码添加到正常的应用程序代码中来实现这些隐藏的特殊的功能。

...

- 添加新评论

- 阅读次数: