各式各样的shift后门

发布:admin | 发布时间: 2010年5月11日经常会看到一些服务器被入侵后,入侵者会留下一些各式各样的shift后门,五花八门的,各位网络管理员也看看自己的服务器的sethc.exe是否被人替换了。

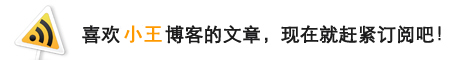

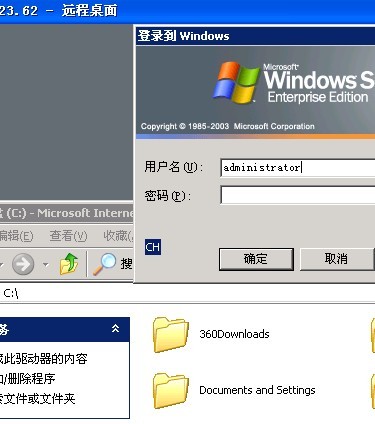

这个直接5次shift后进入分区

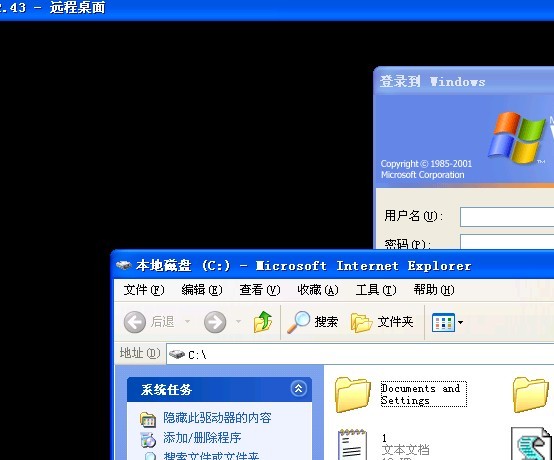

这个比较巧妙了,正常的最后那个按钮是灰色的,前两个是不可点击的,这个恰恰想法,点击后,会弹出一个cmd窗口。

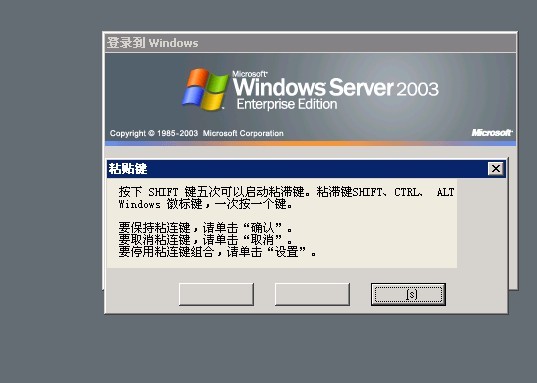

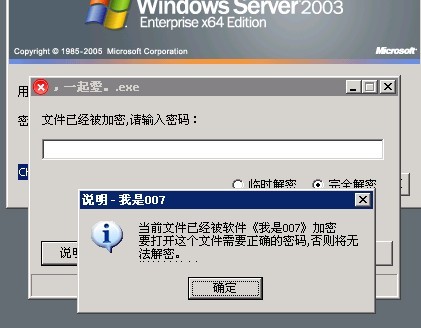

这个是比较常见的需要输入密码才可以访问文件的。

密码输入错误就无法进入了,似乎是利用winrar对文件加密的,不太清楚。

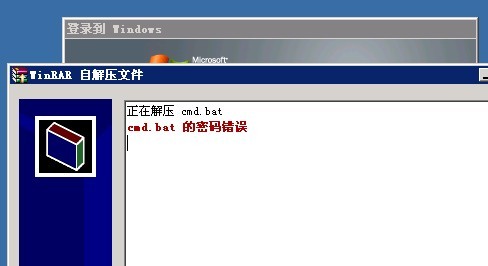

专业的shift后门软件,也需要密码才行。

这个也是5次shift直接进入c盘。

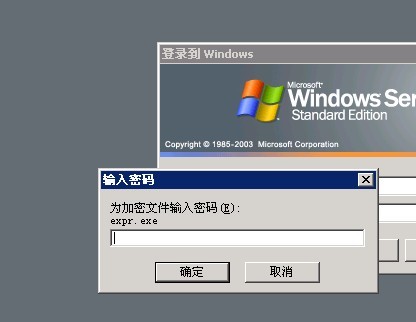

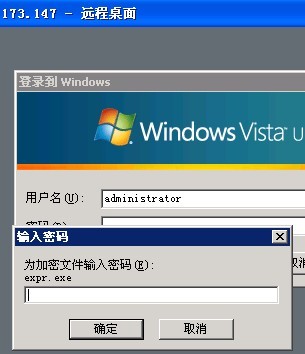

这个是需要输入密码才可以访问文件的。

这个是需要输入密码才可以访问文件的。

还要不少其他类型的shift后门,没有抓图,比如用hlp文件替换sethc.exe的,然后需要用类似输入法入侵的手法获得cmd。

文章如转载,请注明转载自:http://www.5iadmin.com/post/591.html

- 相关文章:

【转】金蝶K3出现严重安全漏洞,黑客可轻易读取数据库所有信息 (2010-5-4 14:21:18)

IBM X3850系列服务器的系统时钟bug (2010-4-27 7:8:59)

用Gene6建企业FTP服务器 (2010-4-26 15:4:53)

黑客攻破apache官网 入侵思路精彩 安全令人堪忧 (2010-4-26 10:31:26)

服务器内存升级有讲究 (2010-3-19 14:32:27)

【转载】渗透国内知名公司内部局域网经过 (2010-3-6 20:18:56)

使用深山红叶工具盘备份瘫痪服务器的数据 (2010-2-8 14:27:32)

追踪黑客留下的踪迹 (2010-2-8 13:54:17)

Zapr让PC变身网络服务器 (2010-2-5 15:24:15)

Windows下Hacker学习发展流程图 (2010-2-2 8:41:24)

发表评论

◎欢迎参与讨论,请在这里发表您的看法、交流您的观点。